在當今高度互聯的數字時代,網絡系統已滲透到社會經濟活動的每一個角落。隨之而來的安全威脅也日益復雜和隱蔽,從數據泄露、勒索軟件到高級持續性威脅,傳統的、孤立的防護手段已難以應對。因此,網絡安全系統集成與建設,已成為構建一個健壯、智能、可運營的整體網絡防御體系的核心路徑。它并非簡單地將多個安全產品堆疊在一起,而是通過科學的規劃、設計與實施,實現網絡基礎架構與安全能力的深度融合與協同響應。

一、 核心理念:從“單點防御”到“縱深協同”

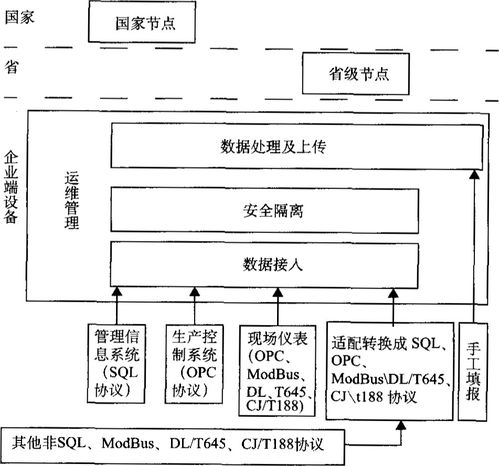

傳統的網絡系統集成往往側重于連通性、性能與可用性,而現代的網絡系統集成必須將安全作為其核心設計原則,貫徹“安全左移”思想。這意味著,在規劃網絡拓撲、選擇硬件設備、部署應用服務的初始階段,就必須同步考慮安全需求。網絡安全系統集成的目標,是建立一個覆蓋“云、網、邊、端”的縱深防御體系,實現:

- 全面可見性:對網絡流量、用戶行為、資產狀態、威脅情報進行全域、全時段的監控與感知。

- 主動防御:利用威脅情報、行為分析和人工智能技術,預測并阻斷潛在攻擊,而非被動響應。

- 自動化響應:當檢測到威脅時,系統能自動觸發預定義的策略,如隔離受感染終端、阻斷惡意IP、調整防火墻規則等,實現秒級遏制。

- 統一管理:通過一個集中的安全管理平臺,對分散的防火墻、入侵檢測/防御系統、終端安全、Web應用防火墻等安全組件進行策略統一下發、日志集中分析和事件統一處置。

二、 關鍵建設階段與內容

一個成功的網絡安全系統集成項目,通常遵循以下階段:

1. 需求分析與風險評估

這是奠基階段。需要明確組織的業務目標、合規性要求,并對現有網絡架構、數據資產、應用系統進行全面的風險評估,識別關鍵資產與脆弱性,從而確定安全建設的優先級與防護等級。

2. 體系架構設計

基于需求,設計整體的安全技術架構。這包括:

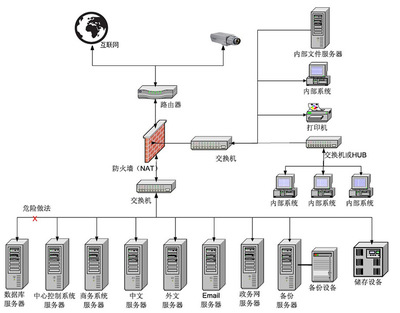

- 安全區域劃分:按照業務功能和安全等級,將網絡劃分為不同的信任區域,如互聯網接入區、DMZ區、核心生產區、辦公區等,并制定嚴格的區域間訪問控制策略。

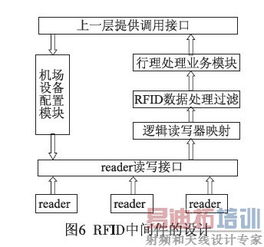

- 技術選型與集成設計:選擇合適的下一代防火墻、高級威脅檢測、零信任網絡訪問、安全信息和事件管理等關鍵技術組件,并詳細規劃它們之間的數據流、信息交互與聯動機制。

3. 系統部署與集成實施

將設計藍圖付諸實踐。此階段不僅包括硬件上架、軟件安裝、策略配置等物理和邏輯部署,更關鍵的是實現各安全組件之間的“打通”。例如,確保終端檢測與響應系統發現的威脅能自動在防火墻生成阻斷策略,或使SIEM平臺能匯集并關聯所有安全日志。

4. 策略調優與運行維護

系統上線并非終點。需要基于實際運行中的告警和流量數據,持續優化安全策略,減少誤報,提升檢測準確率。建立常態化的監控、巡檢、漏洞管理、應急響應和人員培訓流程,確保安全體系持續有效。

三、 核心技術組件與集成要點

一個集成的網絡安全體系通常包含以下關鍵模塊:

- 邊界安全:以下一代防火墻為核心,集成入侵防御、防病毒、應用識別與控制等功能,作為網絡的第一道閘門。

- 檢測與響應:部署網絡流量分析、終端檢測與響應、沙箱等系統,用于發現繞過邊界防御的隱蔽威脅。

- 身份與訪問管理:實施零信任架構,通過多因素認證、微隔離、持續信任評估等手段,確保“從不信任,始終驗證”。

- 安全運營中心:以SIEM/SOAR平臺為大腦,匯聚全網日志與告警,通過場景化劇本實現調查、分析與響應的自動化,提升安全運營效率。

- 數據安全:集成數據防泄露、數據庫審計、加密等技術,保護核心數據資產在存儲、傳輸和使用過程中的安全。

集成要點在于確保這些組件不是信息孤島,而是能夠通過標準的API接口進行數據共享和指令聯動,形成一個有機的整體。

四、 挑戰與未來趨勢

網絡安全系統集成面臨諸多挑戰,如技術異構性、遺留系統兼容性、專業人才短缺以及高昂的建設和維護成本。趨勢正朝向:

- 原生安全集成:安全能力以服務形式深度嵌入云原生和軟件定義網絡架構。

- 人工智能驅動:AI/ML在威脅狩獵、異常檢測和自動化響應中扮演更核心的角色。

- 安全即服務:中小型企業更傾向于采用托管安全服務模式,降低自身運維復雜度。

總而言之,網絡安全系統集成與建設是一項復雜的系統工程,它要求將安全思維融入網絡生命周期的每一個環節。通過頂層設計、技術整合與流程優化,構建一個動態、智能、協同的主動免疫系統,方能有效抵御不斷演進的網絡威脅,為組織的數字化轉型保駕護航。